L'Identité de l'Action

L'imputabilité devient un nouveau goulot d'étranglement

L'industrialisation de l'IA dans les secteurs régulés se heurte à une contrainte fondamentale, juridique et économique : la capacité à démontrer, de manière exploitable et opposable, qui a agi, sur quelle base, avec quelle délégation et avec quelles conséquences.

Ce besoin de preuve n'est pas anecdotique car il complique la clôture d'enquêtes réglementaires, la défense en responsabilité juridique, et la validation par les assureurs (ces risques sont désormais mis en avant dans les exigences NIS2, DORA et les cadres de responsabilité produit). Les textes ne prescrivent pas un modèle d’imputabilité unique, mais créent un espace où certaines architectures deviennent économiquement et juridiquement plus favorables que d’autres.

Pour constater cette évolution, il faut se référer à la mise en œuvre technique des exigences du NIS2 en matière de journalisation, d'auditabilité et de traçabilité des événements. L'Agence européenne pour la cybersécurité (ENISA) a publié un guide technique public qui traduit ces obligations réglementaires en bonnes pratiques exploitables : ENISA – Technical Implementation Guidance on Cybersecurity Risk Management Measures (PDF) https://www.enisa.europa.eu/sites/default/files/2025-06/ENISA_Technical_implementation_guidance_on_cybersecurity_risk_management_measures_version_1.0.pdf

Ce document ne se contente pas d'énumérer des mesures générales : il explicite comment structurer les journaux d'événements, associer des identifiants authentifiés, et produire des preuves exploitables qui permettent de reconstituer une chaîne causale d'actions conforme aux obligations de NIS2 — notamment là où il s'agit de démontrer qui a agi, dans quel contexte et avec quelles responsabilités.

Dans ce contexte, la conformité IA ne peut plus être confinée à une activité administrative tardive. Elle doit devenir une fonction système industrielle, intégrée au cœur de l'architecture du risque, comme l'atteste l'approche réglementaire croissante autour de Policy-as-Code, des pipelines bloquants, des métadonnées de confiance (BOM étendues), et du monitoring post-marché continu.

Aujourd'hui, les architectures agentiques se généralisent. Selon Gartner, jusqu'à 40 % des applications d'entreprise incluront des agents IA d'ici fin 2026 (contre <5 % aujourd'hui), ce qui multiplie par ordre de grandeur les identités non humaines et les occasions d'action autonome. 🔗 https://www.gartner.com/en/newsroom/press-releases/2025-08-26-gartner-predicts-40-percent-of-enterprise-apps-will-feature-task-specific-ai-agents-by-2026-up-from-less-than-5-percent-in-2025

Dans ce contexte, l'imputabilité d'action devient une propriété système : toute IA qui ne peut pas produire une chaîne d'action exploitable et opposable est juridiquement fragile, difficile à assurer, économiquement disqualifiée sur les marchés régulés.

C'est précisément ce vide entre action réelle et preuve exploitable que l'Identity of Action et le RegOS (Regulatory Operating System) cherchent à combler.

Correlation ID comme colonne vertébrale

Dans les architectures distribuées réelles — microservices, pipelines MLOps, agents IA, APIs tierces — l'identité seule ne suffit pas à établir une imputabilité exploitable.

La propriété critique manquante est la Correlation ID persistante, propagée de bout en bout, liant une action à l'ensemble de sa chaîne causale : intention, décision, exécution, effet et impact métier. Une action sans Correlation ID persistante n'est pas imputable à coût maîtrisé et à l'échelle industrielle ; elle reste observable localement, mais nécessite une reconstruction forensique lourde, incertaine et juridiquement fragile.

Or les exigences NIS2, DORA et assurantielles ne portent plus sur des événements isolés, mais sur la capacité à reconstituer une causalité transversale, traversant les frontières applicatives, organisationnelles et techniques. L'Identity of Action n'est donc pas une simple identité renforcée : elle est une identité corrélée, sans laquelle aucune preuve opposable ne peut être produite.

Pourquoi la traçabilité d'action est devenue critique

À partir de 2026, les menaces les plus coûteuses ne sont plus celles qui cassent les systèmes, mais celles qui permettent des actions plausibles sans qu'on puisse prouver pourquoi ou par qui elles ont été initiées.

Dans les environnements régulés le risque est la perte d'imputabilité causale, qui affecte directement :

- la conformité NIS2 (traçabilité des incidents cyber)

- DORA (gestion des risques opérationnels dans la finance)

- la responsabilité du produit

- l'assurabilité

Les autorités sectorielles estiment désormais que l'absence de chaîne d'action démontrable est un multiplicateur de sévérité réglementaire et financière.

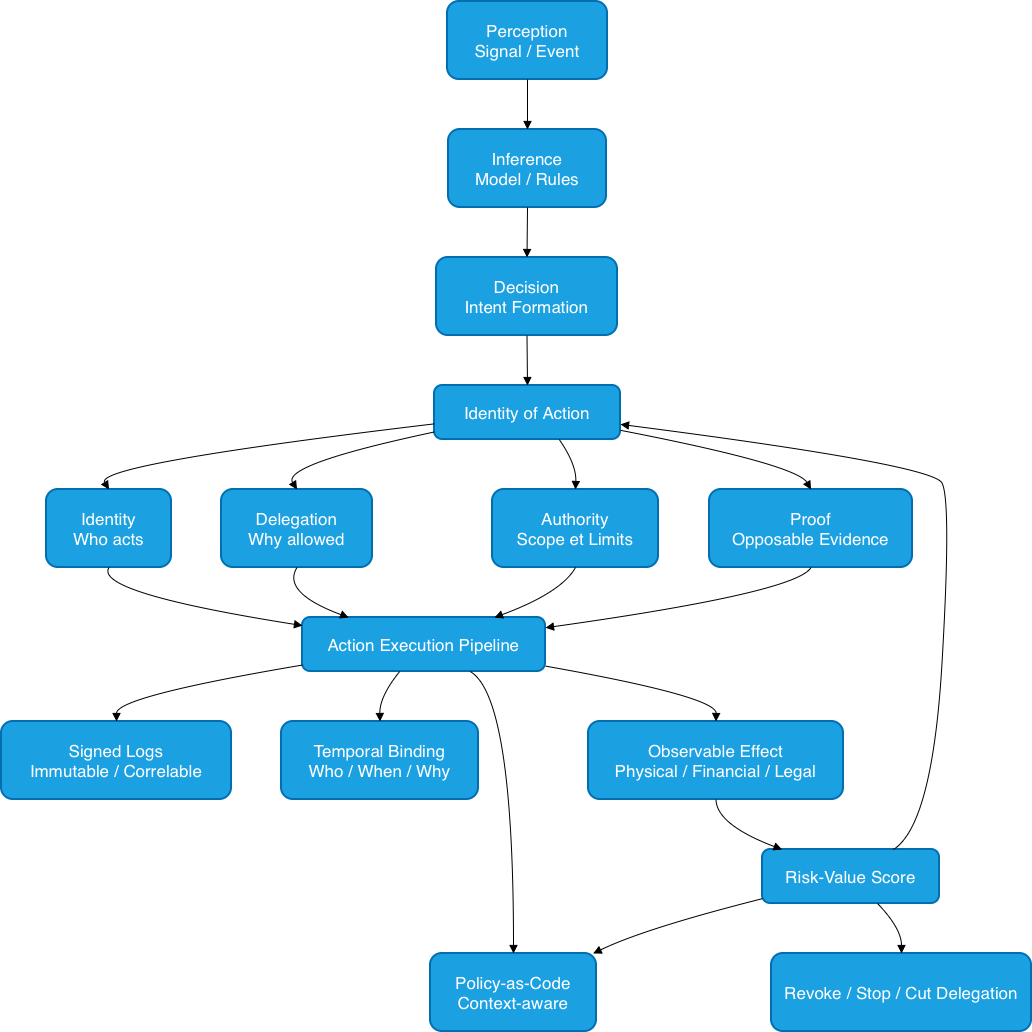

Définition formelle de l'Action

Une action n’est pas un log : c’est un artefact de preuve contractuellement exploitable, structuré pour répondre aux exigences de responsabilité, d’audit et d’assurance.

Dans un contexte réglementaire, une “action” ne peut pas être définie de manière implicite ou technique. Une action est un événement exécutable produisant un effet mesurable sur un système, une donnée, une décision métier ou le monde réel, et engageant une responsabilité.

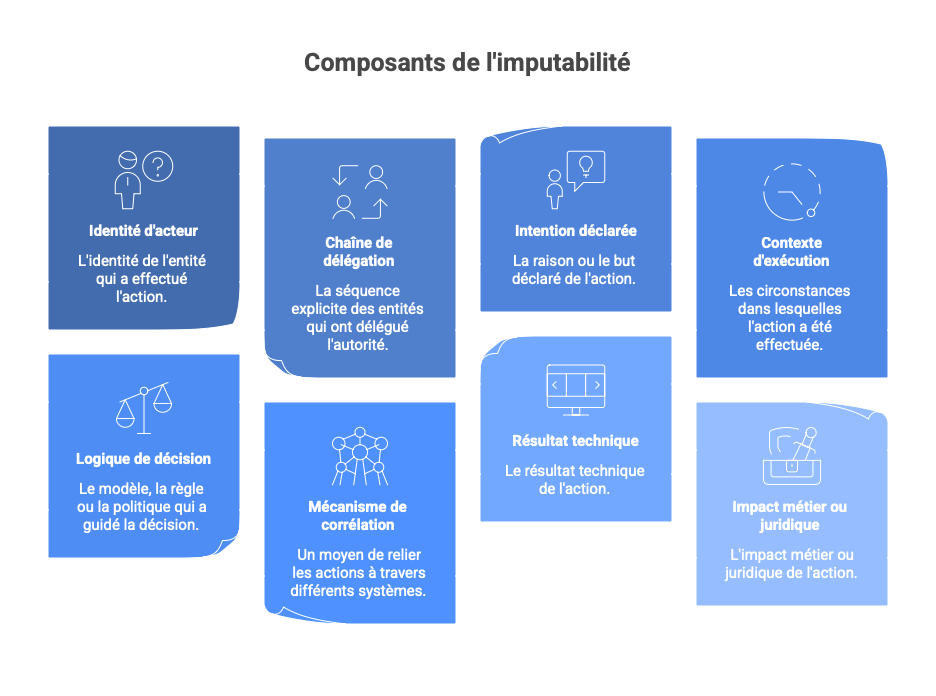

Pour être imputable, une action doit être modélisée comme un objet contractuel minimal incluant :

- une identité d'acteur (humain, agent, service),

- une chaîne de délégation explicite,

- une intention déclarée,

- un contexte d'exécution,

- une logique de décision (modèle, règle, politique),

- un mécanisme de corrélation transverse,

- un résultat technique,

- et un impact métier ou juridique.

Sans cette formalisation, la traçabilité reste descriptive ; elle n'est ni opposable ni exploitable économiquement.

Assurabilité et preuve causale : quand l'imputabilité devient un facteur économique

Du point de vue assurantiel, l'action est l'unité de preuve. Pour les assureurs cyber et opérationnels, un incident n'est plus évalué uniquement sur sa nature ou son impact, mais sur la capacité de l'organisation à produire une chaîne d'actions corrélées et vérifiables. Un événement sans Action Identity formalisée, c'est-à-dire sans identité, corrélation et délégation démontrables, est assimilé à une défaillance de gouvernance, non à un accident assurable. Les logs techniques non corrélés ne constituent pas une preuve : ils ne permettent ni de démontrer l'origine exacte d'une action, ni d'en établir la responsabilité, ni de relier l'incident à une décision autorisée. L'Identity of Action devient ainsi l'unité minimale d'éligibilité assurantielle.

Entre 2024 et 2025, le marché européen de l'assurance cyber a connu une hausse marquée de la fréquence et de la complexité des sinistres, ce qui a conduit les assureurs à renforcer leurs exigences en matière de documentation, de traçabilité et de preuve causale lors de la gestion des incidents et des demandes d'indemnisation.

Le Marsh European Cyber Claims Report 2025 montre notamment que :

- les notifications de sinistres cyber en Europe ont augmenté de 61 % en 2024 par rapport à 2023,

- environ 10 % des organisations assurées ont déclaré un événement cyber sur l'année,

- une part significative des incidents est désormais liée à des événements non malveillants, des chaînes logicielles complexes ou des défaillances de supply chain numérique,

- et que la capacité à documenter précisément la chaîne causale entre l'incident, l'action technique et l'impact business est devenue déterminante pour la réussite des demandes d'indemnisation .

Le rapport insiste à plusieurs reprises sur le fait que les difficultés majeures dans les sinistres cyber ne tiennent plus seulement à l'occurrence de l'incident, mais à la capacité de l'assuré à démontrer, de manière structurée et vérifiable :

- l'origine exacte de l'événement,

- la séquence des actions techniques ayant conduit à l'impact,

- et le lien explicite entre ces actions et les pertes financières déclarées.

Dans les cas de cyber business interruption, Marsh souligne que l'absence de preuves précises, notamment lorsque les environnements sont automatisés ou fortement interconnectés, complique significativement la reconstitution des faits, retarde les processus de règlement, et peut réduire ou compromettre l'indemnisation attendue .

Le rapport montre clairement que les assureurs attendent désormais des preuves exploitables reliant des actions techniques identifiables à des entités responsables, humaines ou non humaines.

Dans ce contexte, l'imputabilité de l'action n'est plus un sujet périphérique de conformité ou de sécurité : elle devient un facteur opérationnel clé de l'assurabilité, conditionnant la capacité à transformer un incident cyber en sinistre indemnisable.

Arbitrage économique : investir ou se faire distancer

Le coût marginal de la preuve devient une variable économique. Chaque action IA génère un coût de preuve : journalisation, corrélation, stockage, auditabilité, supervision humaine éventuelle. Lorsque ce coût dépasse la valeur économique générée par l'action, celle-ci devient industriellement disqualifiée, indépendamment de sa performance technique. L'Identity of Action permet de mesurer ce coût de manière granulaire, action par action, et d'arbitrer rationnellement : maintenir, restreindre, superviser ou supprimer certaines capacités autonomes. À ce stade, l'imputabilité n'est plus une contrainte réglementaire : elle devient un instrument d'optimisation économique.

Sous l'effet combiné de NIS2, DORA, de l'extension des obligations de responsabilité produit, et de l'évolution des pratiques assurantielles, l'imputabilité de l'action devient un paramètre d'arbitrage économique explicite, mis en balance avec :

- le chiffre d'affaires réellement accessible sur des marchés régulés ou critiques,

- le coût du capital, via l'augmentation des réserves de risque ou des exigences de gouvernance,

- la capacité à assurer les opérations, ou à maintenir des couvertures sans exclusions majeures.

L'imputabilité n'est plus évaluée comme un coût fixe de conformité, mais comme une variable économique conditionnant l'accès au marché, l'assurabilité et la viabilité opérationnelle du système.

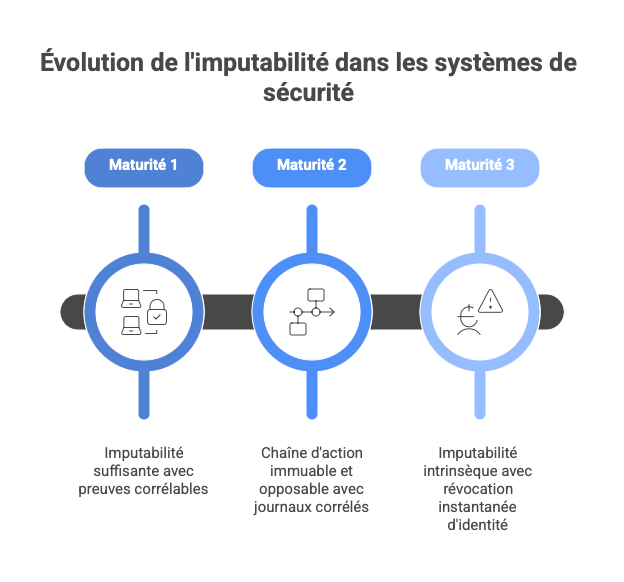

Les niveaux de maturité de la traçabilité d'action

Toutes les organisations n'atteindront pas le même niveau de traçabilité, ni en auront besoin. Ainsi plusieurs paliers de maturité émergent avec un coût identifiable, une valeur économique mesurable et impact direct sur conformité et assurabilité. Ces paliers ne constituent ni une feuille de route universelle ni une exigence réglementaire, mais un cadre d’analyse des arbitrages coût / risque / valeur.

Maturité 1 – Imputabilité suffisante

Focus : preuves corrélables, auditables sans reconstruction heavy.

Exemples pratiques :

- Workloads identifiés via SPIFFE/SPIRE https://spiffe.io

- Artefacts et actions signés via Sigstore / cosign https://sigstore.dev

Objectif : en cas d'incident, démontrer qui a fait quoi, quand et dans quel périmètre.

Maturité 2 – Chaîne d'action immuable et opposable

Les éléments supplémentaires sont journaux immuables corrélés et le binding explicite identité -> intention -> décision -> action

Technologies clés :

- W3C Verifiable Credentials https://www.w3.org/TR/vc-data-model/

- Open Policy Agent / Cedar (politiques flow-aware) https://www.openpolicyagent.org

Objectif : preuve opposable sans reconstruction forensique lourde.

Maturité 3 – Imputabilité intrinsèque

Les capacités avancées sont le révocation instantanée d'identité et délégations, la surveillance dynamique du coût de preuve et l'adaptation automatique des politiques

Stack mature :

- OpenTelemetry avec extensions IA : https://opentelemetry.io

Intégration dans le RegOS

L'Identity of Action n'est ni un module, ni un produit, ni une simple feature compliance. C'est une couche horizontale structurant la décision technique, la responsabilité juridique et l'arbitrage économique du risque reliant log des actions (avec preuve juridique) les workflows d'approbation (avec identité opposable) et le monitoring

Focus – Agents autonomes & orchestration MCP

Parmi tous les risques émergents en 2026, l'intersection entre agents autonomes et orchestrateurs (MCP / A2A) concentre les points de stress :

- délégation accrue

- autonomie décisionnelle

- complexité supply chain

- action réelle non triviale

Les agents autonomes ne doivent pas posséder une identité durable, ils requièrent des identités éphémères à chaque cycle d'action, avec une attestation runtime obligatoire, une révocation instantanée et pas de persistance d'identité après usage

Conclusion

L'Identity of Action n'est pas "la prochaine couche de sécurité" ; c'est une condition de survie industrielle de l'IA régulée : sans preuves opposables, une organisation devient juridiquement fragile, difficilement assurable, économiquement exclue des marchés régulés et condamnée à des arbitrages défavorables

L’innovation ne réside pas dans les technologies mobilisées, largement existantes, mais dans le changement d’unité de raisonnement : l’action corrélée devient l’unité minimale de preuve, de responsabilité et d’arbitrage économique du risque IA.

Désormais, le risque systémique ne se mesure plus seulement en disponibilité ou robustesse, mais en imputabilité causale.

ceux qui maîtrisent leurs chaînes d'actions auront non seulement un avantage compétitif, mais une licence sociale et économique d'opérer.

Lego II - RegOS - Sac 5

Les opinions exprimées dans cet article sont strictement personnelles et ne reflètent pas nécessairement celles de mon employeur. Les contenus sont fournis à titre informatif et ne constituent pas un conseil juridique. Cet article explore des concepts architecturaux émergents et analyse des tendances de marché. RegOS est ici une proposition conceptuelle personnelle et non propriétaire — un cadre d'ingénierie systémique que j'explore pour contribuer au débat public sur la conformité IA industrialisée en Europe.