La Forteresse des Flux

Le Faux Sentiment de Sécurité Statique

Dans l'écosystème actuel de l'IA, une illusion persiste : la croyance que la conformité est un état statique. De nombreuses organisations estiment être protégées parce que leur modèle a été audité, leur base de données gouvernée et leur infrastructure cloud certifiée. Pourtant, l'entrée en vigueur de la directive NIS2 et du règlement DORA (Digital Operational Resilience Act) impose une rupture brutale avec cette vision. Le risque systémique ne réside plus que dans l'actif immobilisé, mais aussi dans sa cinétique : ce sont les flux — données, décisions, appels API, interactions agentiques — qui constituent une surface d'attaque.

Cet article, quatrième volet de notre série, explore le concept de "Forteresse des Flux". Contrairement à une forteresse médiévale faite de murs impénétrables, cette architecture moderne s'apparente à un système circulatoire intelligent, capable de filtrer, ralentir et prioriser l'information sous contrainte. La résilience ne signifie plus "bloquer l'attaque", mais "continuer à opérer" en mode dégradé. Nous regardons ici comment transformer la conformité en une propriété dynamique, capable de résister aux perturbations non seulement dans les grands modèles de langage (LLM), mais aussi dans l'IA industrielle, la vision par ordinateur et les réseaux critiques.

La Résilience des Flux comme Avantage Compétitif

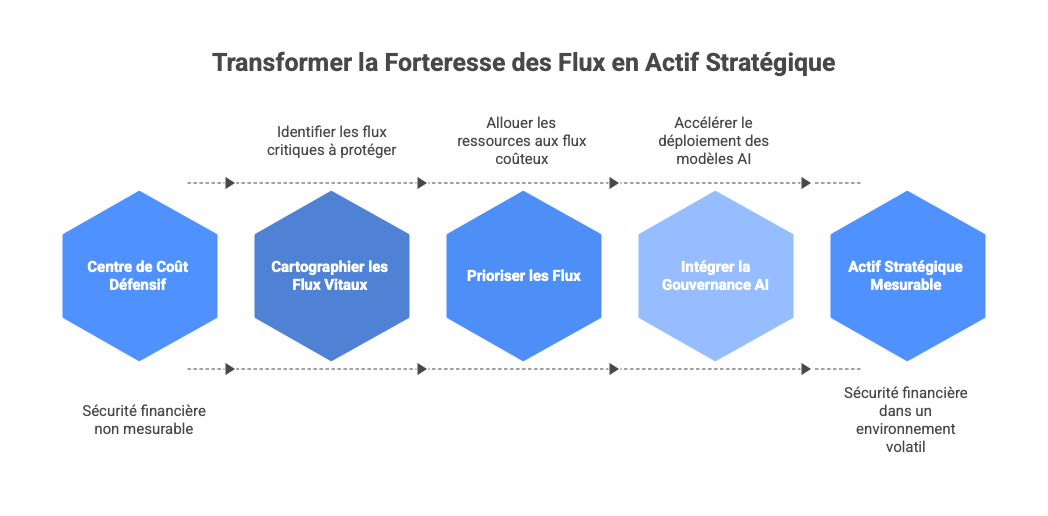

La mise en place d'une Forteresse des Flux n'est plus un centre de coût défensif, mais un actif stratégique mesurable qui sécurise la performance financière dans un environnement volatil.

L'IA transforme l'échelle et la nature des incidents numériques. Selon les publications de McKinsey on Risk & Resilience (2025) – rapport sur la résilience face aux risques opérationnels, la résilience opérationnelle est désormais une priorité stratégique pour les conseils d'administration, car les risques technologiques (incluant les interruptions digitaux, cyberattaques, dépendances technologiques et ruptures de fournisseurs) ont un impact significatif sur la valeur actionnariale, notamment via les pertes de performance boursière observées après des incidents graves. McKinsey note que les risques liés aux fournisseurs et aux tiers (y compris les chaînes d'approvisionnement IT ou les services cloud/API) sont considérés comme une source de vulnérabilité critique, et la gestion de ces dépendances est un élément central des stratégies de résilience.

En se concentrant sur la cinétique des flux (la donnée en mouvement) plutôt que sur le stockage statique, la Forteresse des Flux permet aux entreprises d'allouer leurs ressources là où le risque d'interruption est le plus coûteux. Cette stratégie permet de maintenir les fonctions vitales, comme les flux de paiements ou de sécurité, en mode prioritaire tout en acceptant une dégradation contrôlée des services secondaires, optimisant ainsi le rendement du capital investi dans la sécurité.

Arbitrer ce que l'on protège ... et ce que l'on accepte de perdre

Toute résilience a un coût. Toute Forteresse totale est économiquement intenable. Ainsi, tous les flux ne méritent pas le même niveau de protection. Pour construire cette forteresse de flux, il faut cartographier les flux vitaux (continuité légale, sécurité physique, fonctions critiques), les flux importants (performance, qualité, confort) et les flux "sacrifiables". La résilience n'est pas l'absence de perte, mais la maîtrise de la perte acceptable. C'est aussi un cadre économique à définir pour éviter que la gouvernance ralentisse l'innovation, que les métiers contournent ou que la sécurité devienne un frein stratégique. Ainsi, la maturité de cette forteresse intègre des budgets de risque explicites, des SLA de dégradation et des scénarios de perte assumée.

Dès lors, une gouvernance rigoureuse est un accélérateur. Gartner démontre que les entreprises atteignant un haut niveau de maturité dans le framework AI TRiSM (Trust, Risk, and Security Management) déploient leurs modèles 25% à 35% plus rapidement que leurs pairs (https://www.gartner.com/en/articles/what-it-takes-to-make-ai-safe-and-effective).

Cette accélération s'explique par la réduction des frictions lors des audits : en intégrant la conformité directement dans l'exécution du flux (Runtime Governance), les risques sont mitigés en continu plutôt qu'analysés a posteriori. Cela crée un "moat" concurrentiel basé sur une fiabilité démontrable auprès des régulateurs et des clients.

Vers le "Compliance-as-Execution"

La convergence des directives NIS2, DORA et de l'AI Act impose de passer d'une conformité documentaire à une preuve de résilience active et vérifiable en temps réel.

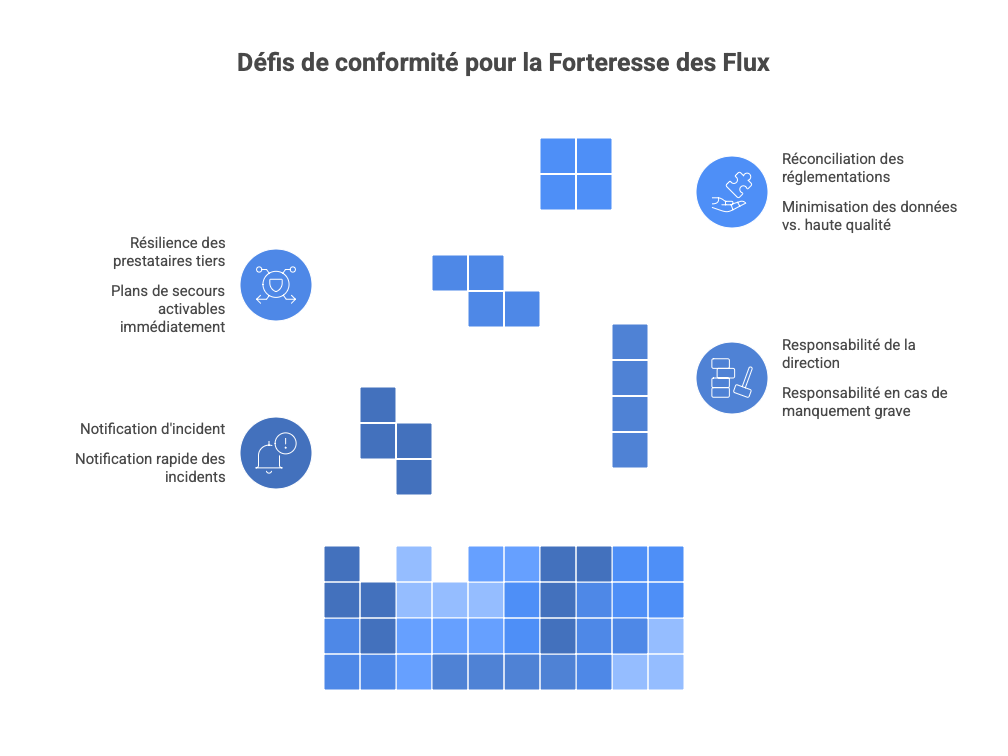

Sous la directive NIS2, les entités critiques doivent notifier tout incident significatif dans un délai de 24 heures pour l'alerte précoce. La Forteresse des Flux doit permettre de répondre à cette exigence grâce à une observabilité qui identifie instantanément la source d'une dérive de flux.

NIS2 renforce la responsabilité des organes de direction, qui peuvent être tenus responsables en cas de manquement grave à la gestion des risques cyber. La capacité à prouver que les flux d'IA sont sous contrôle permanent devient donc une protection juridique indispensable.(NIS2)

Pour le secteur financier, le règlement DORA exige une preuve de résilience face à la défaillance des prestataires tiers. Les institutions doivent démontrer qu'elles disposent de plans de secours (fallback) activables immédiatement.(DORA)

Les mécanismes de "dégradation gracieuse" de la Forteresse, comme la bascule d'un modèle cloud vers un modèle local (Edge AI) en cas de rupture de lien, répondent directement à cette obligation. Le non-respect de ces critères peut entraîner des sanctions allant jusqu'à 1% du chiffre d'affaires mondial journalier moyen pour les entités régulées.

L'approche par les flux permet de réconcilier le RGPD et l'AI Act. Là où le RGPD impose la minimisation, l'AI Act exige une haute qualité de données pour éviter les biais discriminatoires.

Le Flux comme Objet de Gouvernance Multidimensionnel

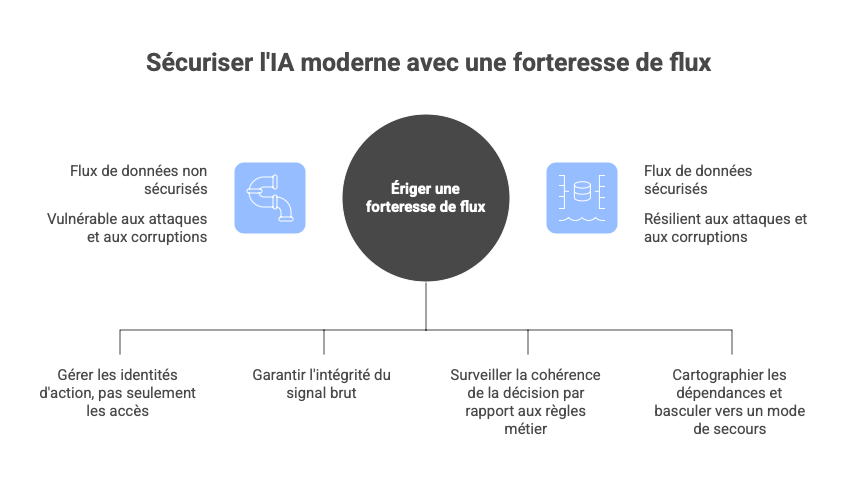

Pour sécuriser l'IA moderne, il est impératif de redéfinir ce que nous entendons par "flux". Ce n'est plus un simple tuyau de données, mais un objet complexe où convergent quatre dimensions de risque. C'est à l'intersection de ces quatre flux que la "Forteresse" doit être érigée.

1. Flux d'Identité (Humain & Non-Humain) L'ère des agents IA introduit massivement les Identités Non-Humaines (NHI). Un flux ne transporte plus seulement une requête, il transporte une "intention" signée par un agent autonome (nhi-compliance). La question centrale devient : Qui agit ? Est-ce un utilisateur humain, un agent autorisé, ou un script malveillant ayant usurpé une session ? La gouvernance doit passer d'une gestion des accès (IAM) à une gestion des identités d'action, capable de révoquer un agent spécifique sans couper l'accès à l'utilisateur humain qui le supervise.

2. Flux de Perception (Capteurs & Vision) Dans l'IA physique (IoT, robotique), le flux est le seul lien avec la réalité. Comment l'IA "voit-elle" le monde ? Ce flux est vulnérable aux attaques qui ne visent pas le code, mais la physique du signal (éblouissement de caméra, saturation de micro, jumeaux numériques truqués ...). Sécuriser ce flux implique de garantir l'intégrité du signal brut avant même qu'il ne soit traité par le modèle (FAIR: Facilitating Artificial Intelligence Resilience in Manufacturing Industrial Internet , Sensor-Based Cyber Risk Management in Railway Infrastructure Under the NIS2 Directive).

3. Flux de Décision (Inférence & Action) C'est le processus de transformation : l'entrée devient une action. Le risque ici est la perte de logique ou l'hallucination critique. Dans un contexte NIS2, un flux de décision corrompu dans une infrastructure critique (ex: réseau électrique) peut avoir des conséquences physiques dévastatrices. La forteresse doit surveiller la cohérence de la décision par rapport aux règles métier.

4. Flux de Dépendance (Supply Chain) Aucun flux n'est autarcique. Il traverse des API tierces, des modèles hébergés (SaaS), des bibliothèques open-source. DORA oblige les institutions financières (et par extension leurs fournisseurs critiques) à cartographier ces dépendances. Une rupture chez un fournisseur d'API d'embedding ne doit pas entraîner l'effondrement total du service, mais une bascule vers un mode de secours.

La Poly-Gouvernance Réglementaire des Flux

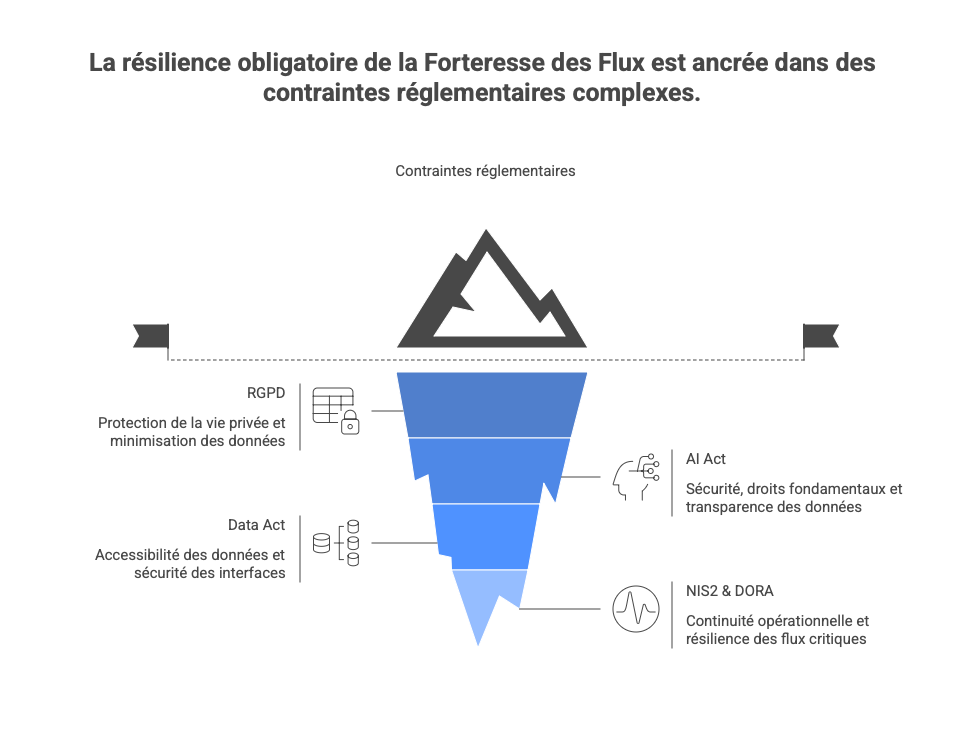

L'architecture de la Forteresse des Flux doit intégrer une superposition complexe de contraintes réglementaires. Souvent perçues comme contradictoires, ces directives dessinent en réalité les contours d'une résilience obligatoire.

RGPD

- Objectif : protection de la vie privée

- Impact sur les flux : minimisation des données

- Tension clé : conflit avec l'AI Act qui exige des données représentatives

- Réponse "Forteresse" : PETs in-stream (anonymisation à la volée, chiffrement partiel)

AI Act

- Objectif : sécurité & droits fondamentaux

- Impact sur les flux : transparence et qualité

- Tension clé : secret des affaires & RGPD

- Réponse "Forteresse" : watermarking, logging et traçabilité des décisions

Le Paradoxe RGPD vs AI Act : le RGPD impose une minimisation des données transférées. À l'inverse, l'AI Act exige une "complétude" des jeux de données pour éviter les biais discriminatoires. La solution technique réside dans les PET (Privacy-Enhancing Technologies). Plutôt que de stocker des données claires, la Forteresse traite des flux chiffrés ou tokenisés, permettant l'inférence sans exposer l'identité.

Data Act

Le Data Act force les fabricants d'objets connectés à rendre les données accessibles aux utilisateurs et tiers. Cela ouvre potentiellement des brèches immenses dans des systèmes industriels historiquement fermés. La réponse de la Forteresse est l'abandon de la "sécurité par l'obscurité" au profit d'une sécurité des interfaces. Les API Gateways ne sont plus de simples passe-plats, mais des douanes intelligentes vérifiant la légitimité de chaque demande d'export de données.

- Objectif : équité & interopérabilité

- Impact sur les flux : portabilité / ouverture des accès

- Tension clé : conflit avec NIS2 / DORA (cloisonnement sécuritaire)

- Réponse "Forteresse" : Secure Data Spaces + API sécurisées (mTLS - Mutual Transport Layer Security)

NIS2 & DORA

Pour NIS2 et DORA, la question n'est pas "avez-vous été piraté ?" mais "fonctionnez-vous encore ?". La conformité se mesure à la capacité de maintenir les flux critiques actifs, même en mode dégradé. Cela impose une redondance des chemins de données : si le flux principal (ex: modèle GPT-4 via API) est coupé ou compromis, le système doit basculer automatiquement vers un modèle local plus petit (ex: Llama-3 8B) pour assurer les fonctions vitales.

- Objectif : continuité & résilience opérationnelle

- Impact sur les flux : survie du flux en conditions dégradées

- Tension clé : risque de ralentir l'innovation

- Réponse "Forteresse" : failover + dégradation gracieuse

Stratégie Technique : Résilience et Dégradation Gracieuse

La résilience opérationnelle ne signifie pas une disponibilité de 100% sur toutes les fonctionnalités, mais la capacité à dégrader intelligemment le service pour sauver l'essentiel. C'est le principe de Graceful Degradation.

Du Zero Trust IT au Zero Trust IA

Le modèle "Zero Trust" classique (ne jamais faire confiance, toujours vérifier) s'étend aux agents IA.

- Identité de l'Agent : Chaque agent IA ou composant RAG doit posséder une identité cryptographique unique (NHI).

- Segmentation des Flux : Par exemple, un agent dédié à la synthèse de documents RH ne doit avoir aucun chemin réseau vers la base de données financière.

- Kill-Switch Granulaire : La capacité de couper instantanément les droits d'un agent spécifique s'il montre des signes de dérive (comportement hors norme détecté par l'observabilité).

Observabilité des Flux : Voir avant de Prouver Pour répondre aux exigences de reporting d'incidents, l'observabilité doit être totale. Il ne suffit pas de logger les erreurs systèmes, il faut logger la métrique de qualité du flux.

- Drift Detection : Le modèle répond-il avec une distribution de probabilité normale ?

- Latency Spikes : Une latence anormale est souvent le premier signe d'une injection de prompt complexe ou d'une attaque DDoS sur l'inférence.

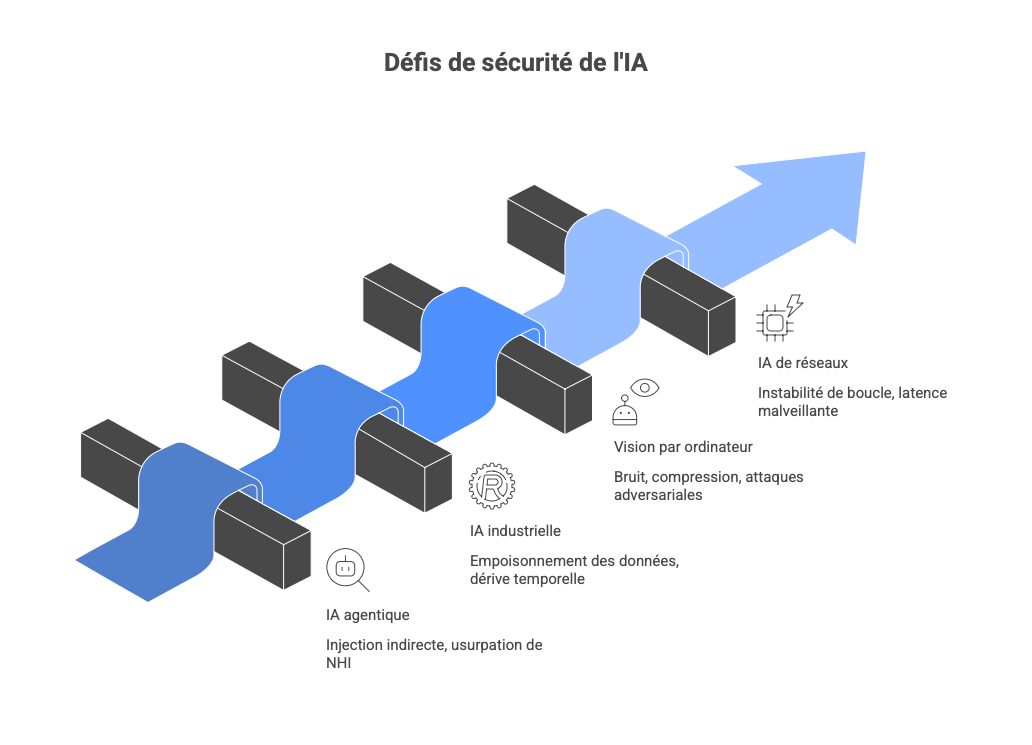

Résilience par type d'IA : risques majeurs et stratégies associées

IA agentique (LLM)

- Flux dominant : sémantique & identité (A2A)

- Réglementation clé : AI Act / NIS2

- Risque principal : prompt injection indirecte, usurpation de NHI

- Stratégie : Zero Trust IA + passerelles sémantiques

IA industrielle (IoT)

- Flux dominant : séries temporelles de capteurs

- Réglementation clé : Data Act / NIS2

- Risque principal : empoisonnement de données, dérive temporelle

- Stratégie : filtrage d'outliers + validation croisée.

Vision par ordinateur

- Flux dominant : pixels & bande passante

- Réglementation clé : AI Act (High Risk)

- Risque principal : bruit, compression, attaques adversariales

- Stratégie : fusion multi-sources (vidéo, thermique, radar, LIDAR)

IA de réseaux (smart grids, télécoms)

- Flux dominant : signaux de contrôle & charge

- Réglementation clé : DORA / NIS2

- Risque principal : instabilité de boucle, latence malveillante

- Stratégie : fallback déterministe (retrait de l'IA si instabilité)

Les Risques Spécifiques aux Flux de Capteurs sous NIS2

Dans le cadre de la directive NIS2, les "entités essentielles" (énergie, transport, eau) doivent gérer la sécurité des systèmes OT (Operational Technology). Les flux de capteurs y introduisent des vulnérabilités uniques, souvent invisibles aux outils de cybersécurité IT classiques.

1. L'Intégrité Temporelle Une attaque sophistiquée ne modifie pas la valeur de la donnée (ex: température à 50°C), mais son timestamp (horodatage). En retardant l'information de quelques secondes, l'attaquant désynchronise l'IA de la réalité physique. Pour un système de freinage d'urgence ou de délestage électrique, ce décalage est catastrophique. NIS2 exige des mécanismes de synchronisation d'horloge sécurisés et surveillés.

2. Le Bruit Sémantique et l'Attaque par Évasion L'injection de micro-variations (bruit gaussien) dans un flux de capteurs, invisibles pour un opérateur humain, peut faire basculer la classification d'une IA (ex: classer une fuite de gaz comme "bruit de fond"). C'est une attaque par évasion. La résilience exige ici des modèles entraînés sur des données adversariales (Adversarial Training) pour reconnaître et ignorer ce bruit sémantique.

3. La Dépendance aux Protocoles Hérités De nombreux flux IoT industriels reposent sur des protocoles anciens conçus sans chiffrement natif. Ils circulent "en clair". La "Forteresse" ne peut pas toujours remplacer ces équipements coûteux. La stratégie consiste à créer une couche de wrapping sécurisé : des passerelles IoT (Edge Gateways) qui encapsulent ces flux vulnérables dans des tunnels chiffrés (VPN/TLS) avant qu'ils ne quittent la zone de production physique pour rejoindre le cloud ou les serveurs d'analyse IA.

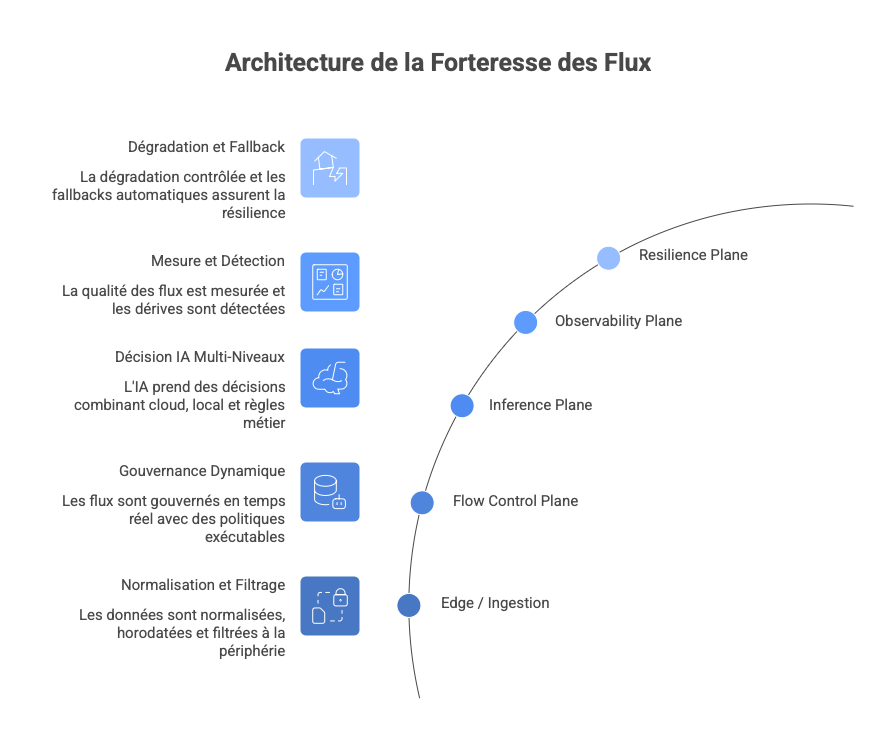

Architecture Technique de la Forteresse des Flux

La Forteresse des Flux n'est pas un concept abstrait : elle se matérialise dans une architecture distribuée, observable et programmable, pensée pour opérer sous contrainte réglementaire et opérationnelle. On passe d'une architecture model-centric à une architecture flow-centric. La gouvernance ne s'applique plus après coup (audit), mais dans le runtime.

Edge / Ingestion

- Normalisation des données

- Horodatage sécurisé

- Filtrage primaire Edge AI, gateways sécurisées, TPM, enclaves

Flow Control Plane

- Gouvernance dynamique des flux

- Politiques exécutables en temps réel Policy-as-Code (OPA, Cedar, Rego)

Inference Plane

- Décision IA multi-niveaux

- Combinaison cloud, local et déterministe LLM cloud + LLM local + règles métier

Observability Plane

- Mesure de la qualité des flux

- Détection de dérives et latences OpenTelemetry, AI observability, eBPF

Resilience Plane

- Dégradation contrôlée

- Fallback automatique

- Kill-switch granulaire Circuit breakers, feature flags, canary flows

Le Facteur Humain dans la Forteresse des Flux

La Forteresse des Flux ne peut être résiliente si elle traite l'humain uniquement comme un superviseur rationnel ou un validateur final. Dans les systèmes réels, l'humain est un flux à part entière : un flux d'intentions, de décisions sous pression, de contournements et d'arbitrages implicites.

Les "Shadow Flows" sont des dérives organisationnelles invisibles, en effet sous contrainte opérationnelle (incident, deadline, pression business), les équipes créent systématiquement des flux parallèles non gouvernés :

- scripts temporaires devenus permanents,

- clés API partagées "pour dépanner",

- exports manuels hors des canaux observés,

- désactivation locale de contrôles jugés trop lents.

Ces flux ne sont ni malveillants ni accidentels (ils sont fonctionnels) mais ils échappent à la Forteresse, montrant qu'une architecture parfaitement gouvernée peut être contournée par une organisation qui ne l'est pas.

Ce constat impose de gouverner l'humain comme un flux à dérive lente; la résilience exige donc :

- une observabilité comportementale (patterns d'usage, répétitions anormales, escalades informelles),

- une tolérance contrôlée (zones de flexibilité explicites),

- et surtout une traçabilité non punitive.

Une Forteresse qui sanctionne trop vite sera contournée. Une Forteresse qui n'observe pas sera aveugle.

Attention, encadrer l’humain comme un flux ne signifie pas le surveiller, mais reconnaître sa capacité structurelle à dériver sous contrainte. Le RGPD, souvent perçu comme un frein à l’observabilité, peut au contraire servir de cadre de stabilisation s’il est mobilisé comme un outil de confiance plutôt que de contrôle. En privilégiant l’analyse de patterns collectifs, la pseudonymisation par défaut, des finalités explicitement orientées vers la résilience et une traçabilité non punitive, la Forteresse des Flux demeure conforme sans devenir aveugle. La transparence sur ce qui est observé, sur ce qui ne l’est pas, et sur les conditions d’escalade constitue alors un mécanisme de gouvernance à part entière : elle réduit les contournements informels, absorbe les zones de flexibilité nécessaires, et transforme les dérives humaines en signaux exploitables plutôt qu’en angles morts systémiques.

Et les attaquants dans tout ça ...

Une Forteresse observable est aussi une Forteresse lisible et donc exploitable pour un attaquant, ainsi, par exemple, les attaques par conformité moderne ne cherche plus à casser les règles, mais à rester sous les seuils, exploiter les tolérances et saturer lentement les mécanismes de dégradation; avec l'objectif d'épuiser économiquement ou cognitivement le système, pas le faire tomber.

Exemples :

- injections de latence progressives,

- bruit statistiquement acceptable mais sémantiquement toxique,

- déclenchement répété de fallback coûteux.

Dès lors, la Forteresse des Flux ne doit pas seulement résister, mais s'améliorer sous attaque en adaptant dynamiquement ses seuils, en apprenant des signatures de dérive lente, en renforçant automatique des politiques exposées.

Conclusion : Vers une Résilience Autonome

L'objectif de la Forteresse des Flux est de passer d'une conformité subie, souvent vécue comme une entrave administrative, à une Résilience Autonome. Dans ce paradigme, le système de sécurité ne se contente pas de lever des alertes pour des humains débordés. Il agit.

Un système résilient autonome surveille ses propres flux, détecte les dérives réglementaires (ex: tentative d'exfiltration de données PII) ou techniques (ex: latence anormale sur un capteur critique), et s'auto-répare ou se dégrade intelligemment avant même que l'incident ne soit déclaré. Il coupe l'accès à l'agent compromis, bascule sur le modèle de secours, ou ignore le capteur défaillant et ce toujours en alertant l'humain. C'est cette capacité d'adaptation en temps réel qui constituera, à l'ère de NIS2 et DORA, le véritable avantage concurrentiel des organisations matures.

La Forteresse des Flux est profondément ancrée dans une vision européenne de la gouvernance : traçabilité, proportionnalité, responsabilité. Or les flux d'IA sont fondamentalement transnationaux, et les asymétries réglementaires deviennent elles-mêmes un facteur de risque.

Dans un monde où certains fournisseurs refusent des audits, certains États privilégient la performance à la conformité, certains modèles circulent hors de tout cadre juridique, la résilience ne peut plus être uniquement normative : elle devient géopolitique. La Forteresse des Flux doit donc être pensée comme adaptable aux juridictions, capable d'isolement stratégique, consciente que tous les flux ne partagent pas la même grammaire de confiance.

Lego II - RegOS - Sac 4

Les opinions exprimées dans cet article sont strictement personnelles et ne reflètent pas nécessairement celles de mon employeur. Les contenus sont fournis à titre informatif et ne constituent pas un conseil juridique. Cet article explore des concepts architecturaux émergents et analyse des tendances de marché. RegOS est ici une proposition conceptuelle personnelle et non propriétaire — un cadre d'ingénierie systémique que j'explore pour contribuer au débat public sur la conformité IA industrialisée en Europe.